Windows 10 "Wspaniały"?

19 grudnia 2014, 13:27Microsoft nie udostępni w bieżącym miesiącu kolejnej wersji rozwojowej Windows 10. Firma przygotowuje bowiem styczniową wersję o nazwie kodowej „Awesome” (Wspaniały). Koncern twierdzi, że nazwa nie jest na wyrost, gdyż w wersji tej znajdzie się wiele nowych funkcji i narzędzi, które trafią do ostatecznej wersji Windows 10.

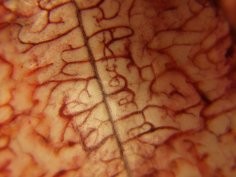

Sieci neuronowe równają do mózgu

19 grudnia 2014, 10:36Najnowsza generacja komputerowych sieci neuronowych rozpoznaje obrazy równie dobrze, jak robią to mózgi naczelnych. James DiCarlo, profesor neurologii z MIT-u i główny autor badań opisujących osiągnięcia sieci neuronowych, podkreśla niezwykle istotny fakt. Jako, że sieci neuronowe usiłują naśladować ludzki mózg, ostatnie osiągnięcia tych sieci oznaczają, że prace idą w dobrym kierunku, a naukowcy dość dobrze rozumieją strukturę mózgu, skoro udaje im się zbudować coś, co do dobrze naśladuje

Włamanie do ICANN

18 grudnia 2014, 12:57Cyberprzestępcom udało się włamać do systemu należącego do ICANN, organizacji, która zarządza domenami internetowymi najwyższego rzędu. Napastnicy zyskali dostęp do systemu zarządzania plikami rozwiązującymi nazwy domen.

BlackBerry prezentuje Classic

18 grudnia 2014, 10:53Kanadyjska firma BlackBerry rozpoczęła sprzedaż smartfonu Classic. Urządzenie, skierowane do osób, które chcą korzystać z fizycznej klawiatury, ma zapewnić BlackBerry powrót na rynek smartfonów.

Pedofilia jak terroryzm

12 grudnia 2014, 13:48Premier Wielkiej Brytanii, David Cameron, ogłosił powstanie nowej jednostki do zwalczania pedofilii w internecie. Jednostka zostanie założona przez National Crime Agency (NCA) oraz brytyjską agencję wywiadu elektronicznego GCHQ

Google News nie dla hiszpańskich mediów

12 grudnia 2014, 11:36Google ogłosiło, że z serwisu Google News znikną materiały z hiszpańskiej mediów. Decyzja taka zapadła w związku z wprowadzeniem w Hiszpanii przepisów nakazującymi wnoszenie opłat za umieszczanie odnośników do wiadomości z innych witryn, nawet jeśli witryny te zgadzają się na bezpłatne linkowanie do ich treści.

Siedem biuletynów od Microsoftu

10 grudnia 2014, 10:31Microsoft opublikował grudniowy zestaw poprawek w ramach Patch Tuesday. W jego skład wchodzi siedem biuletynów bezpieczeństwa, w tym trzy krytyczne.

Historia zapisana w pergaminie

8 grudnia 2014, 14:19W archiwach na całym świecie przechowywane są miliony pergaminowych dokumentów. Specjaliści z Trinity College Dublin i University of York zakończyli właśnie badania, z których wynika, że dokumenty te mogą dać nam niedostępną dotychczas wiedzę o historii rozwoju rolnictwa

Jutro siedem biuletynów bezpieczeństwa

8 grudnia 2014, 10:12Microsoft poinformował, że jutro, 9 grudnia, w ramach Patch Tuesday udostępni siedem biuletynów bezpieczeństwa. Trzy z nich zostały uznane za krytyczne, a cztery za ważne. Wraz z krytycznymi biuletynami zostaną dostarczone poprawki dla dziur, które można wykorzystać zdalnie

Zmiany w mózgu a szanse na zerwanie z nałogiem

5 grudnia 2014, 10:52Gdy palacz rzuca nałóg, w jego mózgu zachodzi seria zmian, które pozwalają przewidzieć, czy wytrwa on w swoim postanowieniu. Zdaniem badaczy z University of Pennsylvania zmiany te są lepszym prognostykiem od obecnie stosowanych narzędzi klinicznych i psychologicznych.